|

||||

|

|

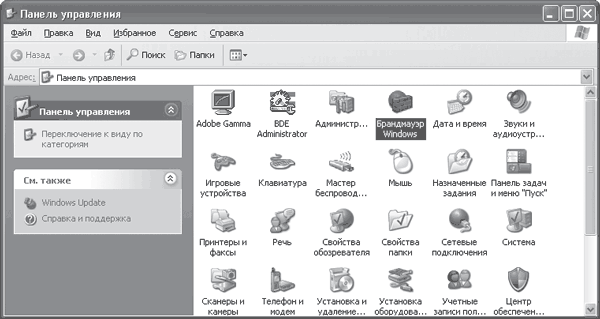

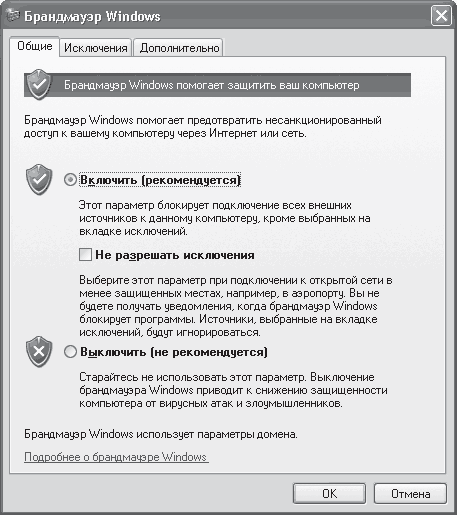

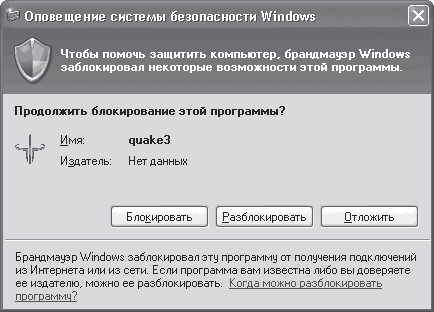

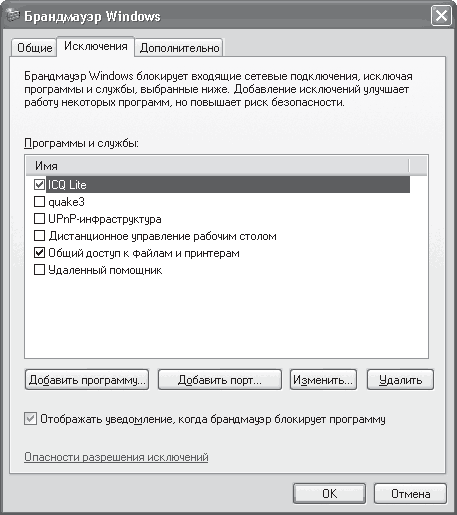

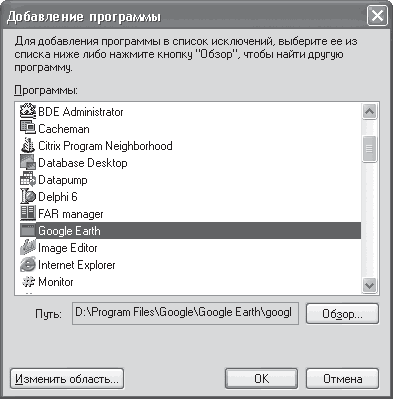

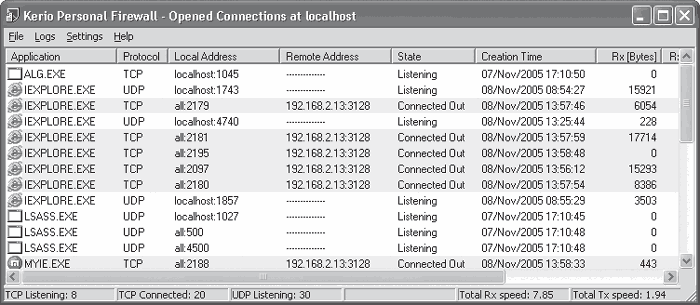

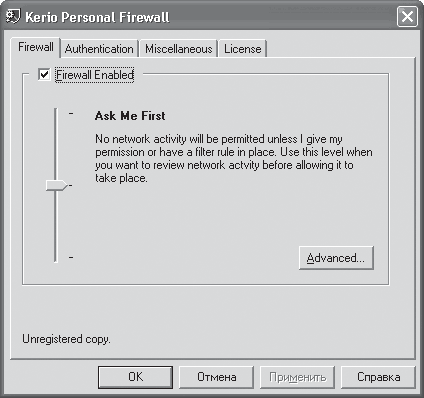

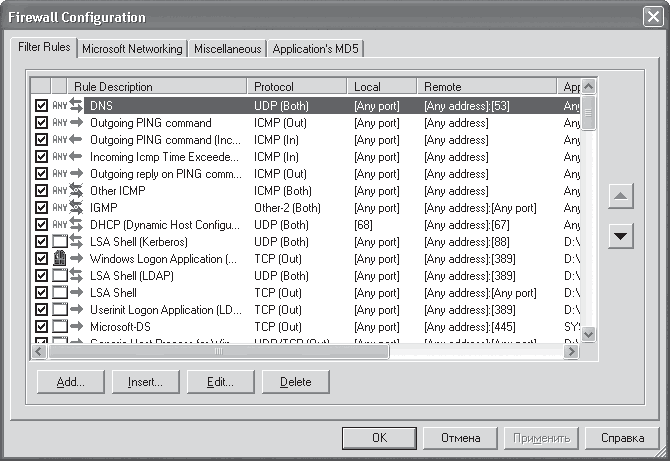

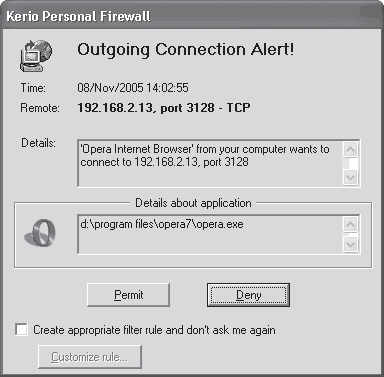

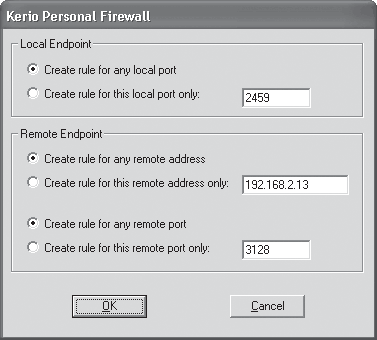

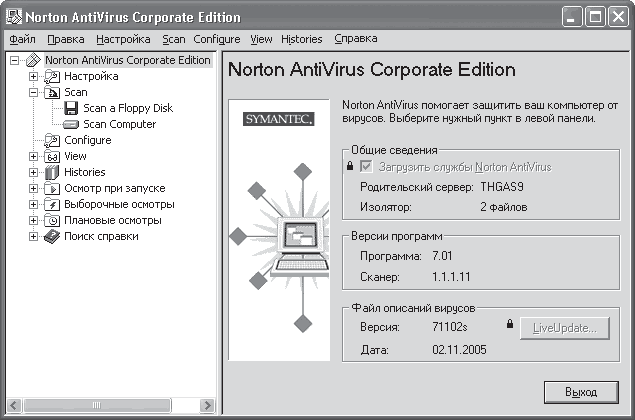

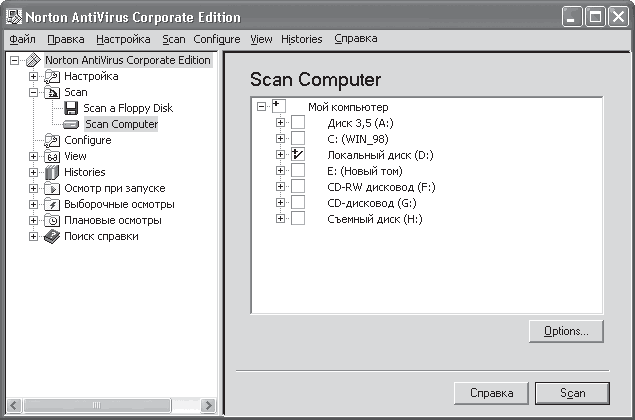

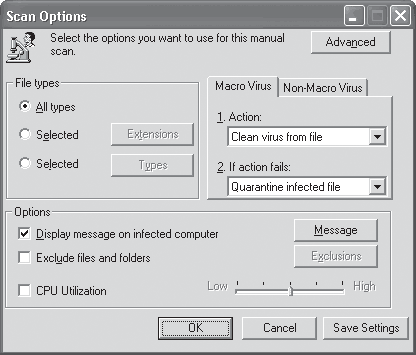

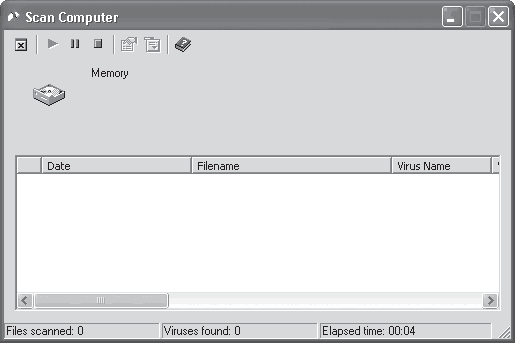

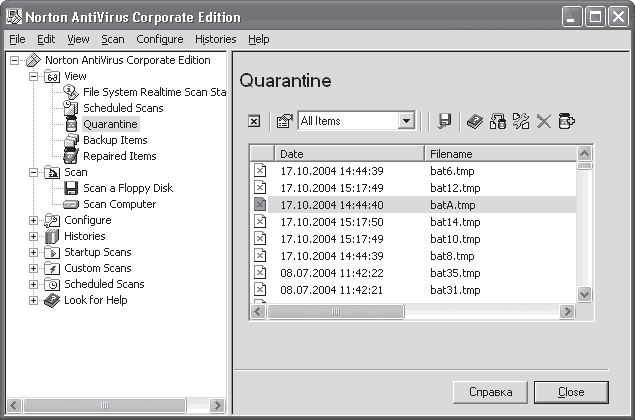

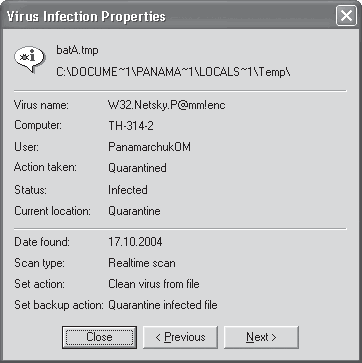

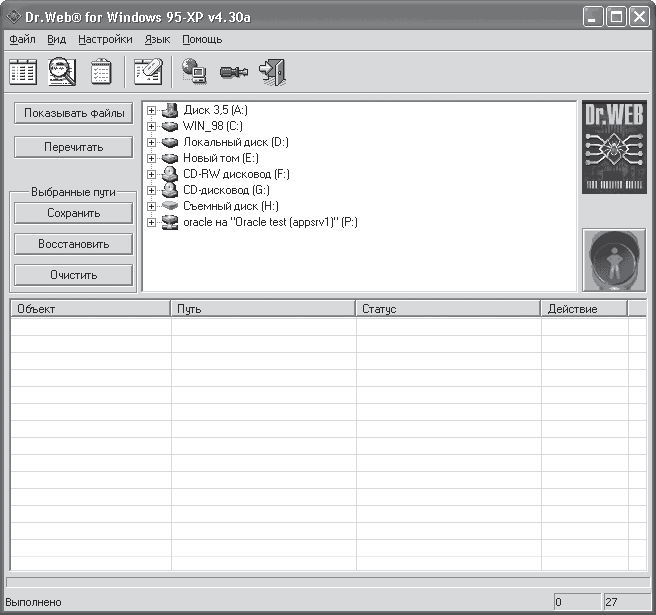

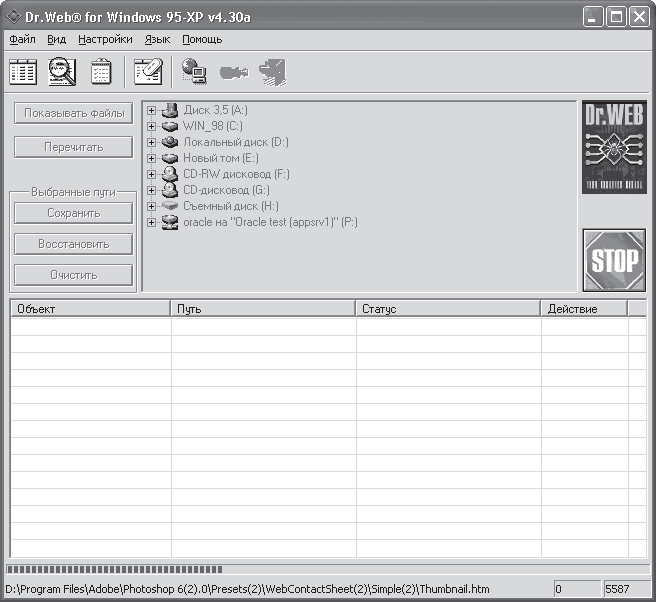

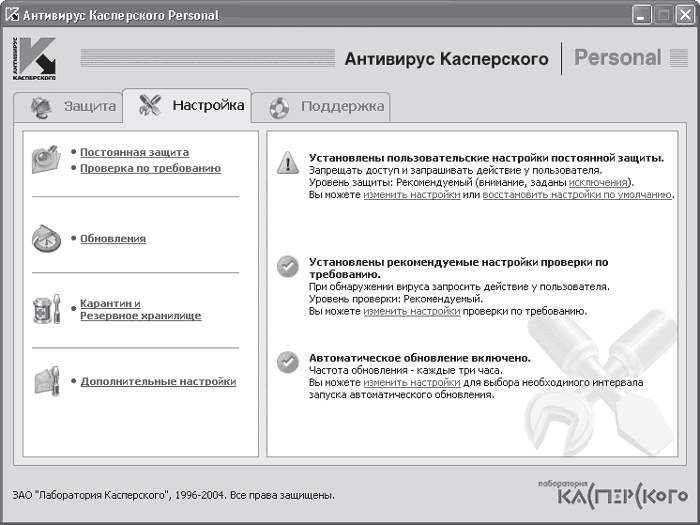

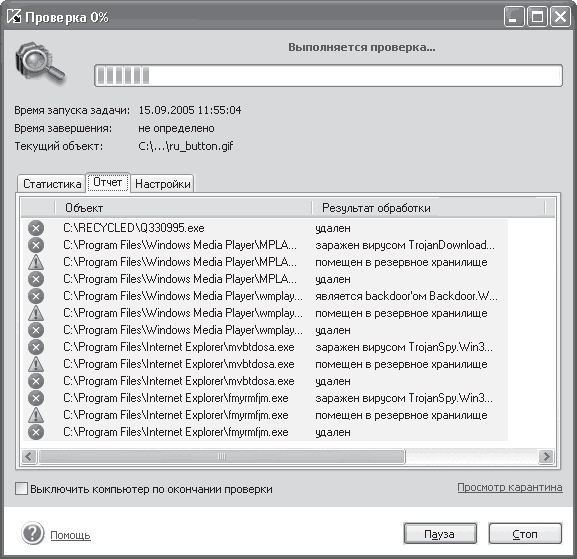

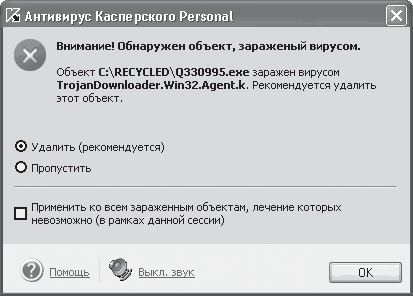

4. Вирусы и шпионские программыНаверное, не будет ошибкой сказать, что вместе с компьютером появились и программы, пытающиеся ему навредить. Различные вирусы, троянские кони, программы-шпионы, «черви» и прочие неприятные вещи постоянно держат в напряжении пользователя, работающего на компьютере. Если раньше они могли попасть в компьютер только с носителей информации (дискет, компакт-дисков и т. п.), то сейчас, чтобы подцепить какой-нибудь вирус, достаточно загрузить несколько страниц из Интернета. Нет смысла рассказывать, чем чревато посещение компьютера подобными «гостями». Ясно одно: следует любыми доступными способами обезопасить его от этих неприятностей. Брандмауэр WindowsЭффективным способом защиты компьютера от программ-шпионов и троянских коней является использование брандмауэра Windows, который добавляется в систему при установке второго пакета исправлений (Service Pack 2). Брандмауэр отслеживает и ограничивает любые подключения компьютера, блокируя различные непредвиденные атаки из Интернета и из локальной сети, которые могут своими действиями навредить операционной системе. Если вы используете другую аналогичную программу, например Kerio Personal Firewall, то брандмауэр Windows вам фактически не нужен. Если же никаких сторонних программ у вас не установлено, то желательно, и даже необходимо, использовать встроенную защиту. Рассмотрим работу с встроенным брандмауэром Windows. Откройте Панель управления Windows (Пуск ? Панель управления). Выберите значок Брандмауэр Windows (рис. 4.1).  Рис. 4.1. Выбираем значок Брандмауэр Windows В результате на экране появится окно Брандмауэр Windows (рис. 4.2), содержащее три вкладки с настройками.  Рис. 4.2. Брандмауэр Windows На вкладке Общие находится переключатель, который можно установить в одно из двух положений. • Если переключатель установлен в положение Включить (рекомендуется), значит, включен механизм защиты. Остальные параметры настраивают или по мере нахождения вредоносных программ, или вручную, на вкладке Исключения. Если вы не хотите, чтобы на экране появлялись окна с предупреждениями брандмауэра, установите флажок Не разрешать исключения. В этом случае система защиты будет блокировать все программы, указанные в списке на вкладке Исключения. • Установите переключатель в положение Выключить (не рекомендуется), если вы используете сторонние программы блокирования или в случае непредвиденной необходимости. Таким образом, если брандмауэр Windows включен, то каждый раз при попытке какой-либо программы открыть соединение будет появляться окно предупреждения (рис. 4.3), содержащее несколько кнопок.  Рис. 4.3. Окно с предупреждением брандмауэра Если нажать кнопку Блокировать, брандмауэр добавит эту программу в список исключений с пометкой, что ее нужно блокировать каждый раз при попытке открыть внешнее соединение. Если нажать кнопку Разблокировать, брандмауэр будет разрешать подключения программы. Чтобы в любой момент увидеть и отредактировать список исключений, перейдите в окне брандмауэра на вкладку Исключения (рис. 4.4). Если флажок программы установлен, значит, создаваемые ею подключения разрешены. Если же соответствующий флажок не установлен, то любые подключения программы будут блокироваться брандмауэром Windows.  Рис. 4.4. Список исключений программы Вы можете добавлять в список исключений любые программы, не дожидаясь того, что брандмауэр перехватит их подключения. Для этого достаточно нажать кнопку Добавить программу и выбрать программу из списка (рис. 4.5).  Рис. 4.5. Добавление программы в список исключений Если нужной программы в списке нет, всегда можно воспользоваться кнопкой Обзор и найти ее на диске. Кроме всего прочего, вы можете вручную открыть в брандмауэре порт, через который может общаться программа. Для этого достаточно узнать, с каким портом она работает. Однако это чревато последствиями, поскольку всегда может найтись вредоносная программа, которая воспользуется открытым портом. В этом случае ее уже ничто не остановит. Блокируем троянских коней, «червей» и программы-шпионыКогда-то давно, с появлением первых вирусов, главной опасностью было заражение компьютера и офисных документов. В принципе, большой проблемы в этом не было, поскольку антивирусная программа умела справляться с такими вирусами и исправлять поврежденные ими документы. Немного позже были созданы вирусы, способные своими действиями физически повредить комплектующие компьютера. Так, недавно пользователи страдали от нашествия вирусов, повреждающих микросхему BIOS. При проникновении таких вирусов компьютер не загружался и требовал ремонта. Последние тенденции написания вирусов – любыми способами проникнуть в компьютер пользователя и украсть важную информацию: документы, адресные книги со списками адресов и т. д. Украденные адреса в дальнейшем используются для рассылки спама, причем в этом случае очень легко обойти фильтр белого списка, так как адрес отправителя подставляется из вашего же списка. В качестве отправителя письма можете быть указаны даже вы сами. К вирусам такого рода относятся троянские кони и «черви». Они действуют иначе, чем обычные вирусы, поэтому бороться с ними антивирусными программами бесполезно. Для полного контроля над механизмом передачи и получения информации предназначены специальные программы. Они работают на уровне логических портов компьютера, блокируя или открывая нужные из них. Одной из таких программ является Kerio Personal Firewall. Принцип действия данной программы прост. Kerio Personal Firewall контролирует все порты, и когда какая-либо программа пытается открыть один из них, на экране появляется вопрос о дальнейших действиях: разрешить или запретить программе проникнуть в компьютер. После установки Kerio Personal Firewall значок программы появляется в области уведомлений. С его помощью вы можете управлять программой. Чтобы просмотреть все открытые в данный момент порты, достаточно дважды щелкнуть на значке программы. При этом появится окно с описанием каждого открытого порта, количеством проходящей через него информации, удаленным IP-адресом и т. п. (рис. 4.6).  Рис. 4.6. Описание программ, открывших локальные порты Для управления программой используется административный модуль (рис. 4.7). Чтобы его запустить, выполните команду меню File ? Admin (Файл ? Файл для администратора). Чтобы настроить имеющиеся подключения, следует нажать кнопку Advanced (Дополнительно).  Рис. 4.7. Административный модуль программы В результате на экране появится список подключений, созданных за время работы программы (рис. 4.8). Кроме этого, вы сможете увидеть характеристики подключений: протокол, порт, приложение, открывшее порт, тип подключения (входящее, исходящее, оба) и т. д.  Рис. 4.8. Настраиваем имеющиеся подключения Для редактирования списка используйте кнопки Add (Добавить), Insert (Вставить), Edit (Редактировать) и Delete (Удалить), расположенные в нижней части окна. Наиболее интересен механизм настройки разрешения открытия порта, который запускается, когда какое-либо незарегистрированное приложение пытается открыть порт. При этом сразу же появляется окно, показанное на рис. 4.9. По умолчанию выбрана кнопка Deny (Отказать), поэтому, если вы хотите отклонить запрос на открытие порта, просто нажмите клавишу Enter.  Рис. 4.9. Окно настройки разрешения Если вы уверены, что программа «имеет право» открыть порт, то нажмите кнопку Permit (Разрешить). Чтобы каждый раз при попытке этой программы открыть порт не нажимать кнопку Permit (Разрешить) или Deny (Отказать), можно создать правило, согласно которому брандмауэр будет действовать в такой ситуации. Для создания правила достаточно установить в окне, изображенном на рис. 4.9, флажок Create appropriate filter rule and don't ask me again (Создать подходящее правило фильтра и не спрашивать меня опять) и нажать необходимую кнопку – Permit (Разрешить) или Deny (Отказать). Если вы хотите настроить разрешение более детально, тогда нажмите кнопку Customize rule (Настроить правило) и измените значения необходимых параметров (рис. 4.10).  Рис. 4.10. Создаем правило для подключения На этом настройку программы можно завершить. Теперь все зависит только от вас: разрешайте открытие портов только тем программам, в «честности» которых вы уверены на сто процентов. Лечим компьютер от вирусов и троянских конейРазнообразные вирусы и троянские кони – это настоящее бедствие компьютерного мира. На сегодняшний день по Интернету «разгуливают» сотни распространенных вирусов, которые норовят любым путем попасть в ваш компьютер и хоть чем-то навредить. Троянские кони причиняют еще больший вред. Однажды незаметно «поселившись» в операционной системе, они проделывают в ней брешь в виде открытого порта, через который могут спокойно передавать и получать нужную информацию. Чтобы предотвратить бесчинство вирусов и троянских коней, следует обязательно установить антивирусную программу с постоянно обновляемой базой вирусов, которая будет в реальном режиме отслеживать любые атаки со стороны недоброжелателей. На сегодняшний день существует много антивирусных программ. Наиболее распространены следующие: Doctor Web, KAV Personal, Norton Antivirus и др. Norton AntivirusАнтивирусный комплекс Norton Antivirus поставляется в двух вариантах: для одного пользователя и корпоративный. Как и все продукты компании Symantec, эта программа зарекомендовала себя отлично. Кратко рассмотрим антивирусную программу Norton Antivirus Corporate Edition и на примере разберем ее практическое использование. После запуска программы вы увидите на экране окно, показанное на рис. 4.11. В левой части окна находится древовидная структура, пункты которой выполняют различные функции.  Рис. 4.11. Интерфейс программы Norton Antivirus Corporate Edition Часть программы, называемая монитором, постоянно находится в памяти компьютера и при необходимости запускает механизм обезвреживания обнаруженного вируса. Кроме этого, имеется возможность внеплановой проверки компьютера на вирусы. Чтобы сканировать диски компьютера на наличие вирусов, необходимо выполнить команду меню Scan ? Scan Computer (Сканировать ? Сканировать компьютер) или выбрать соответствующий пункт в дереве в левой части окна (рис. 4.12).  Рис. 4.12. Выбираем диски, которые нужно проверить Чтобы настроить параметры сканирования, нажмите кнопку Options (Параметры). После этого на экране появится диалоговое окно, в котором можно настроить необходимые параметры (рис. 4.13).  Рис. 4.13. Указываем параметры сканирования дисков Обычно по умолчанию заданы параметры сканирования, при которых программа, обнаружив вирус в файле любого типа, пробует вылечить файл. Если по каким-либо причинам это не удастся, зараженный файл будет перемещен в специальную папку на карантин. После настройки параметров сканирования нажмите кнопку Scan (Сканировать). Программа начнет сканировать выбранные диски. При этом появится окно, в котором можно наблюдать за ходом процесса (рис. 4.14).  Рис. 4.14. Идет сканирование дисков Если программа обнаружит вирус, на экране появится соответствующее сообщение. Вы можете в любой момент прервать проверку диска или временно остановить сканирование, воспользовавшись соответствующими кнопками, расположенными в верхней части данного окна. После окончания сканирования можно просмотреть объекты, попавшие в карантин. Для этого необходимо выполнить команду меню View ? Quarantine (Вид ? Карантин) или выбрать соответствующую позицию в дереве (рис. 4.15).  Рис. 4.15. Список файлов, попавших в карантин При этом на экране появится список с короткими названиями файлов. Чтобы узнать, каким вирусом заражен конкретный файл, нужно выбрать этой файл в списке и нажать кнопку View Item Properties (Свойства выбранного объекта) (данная кнопка выглядит как лист бумаги, на который указывает палец руки). Можно также щелкнуть на имени файла правой кнопкой мыши и в появившемся контекстном меню выбрать пункт Properties (Свойства)). Откроется окно Virus Infection Properties (Свойства вируса). В рассматриваемом примере файл batA.tmp заражен вирусом W32.Netsky.P@mm!enc (рис. 4.16).  Рис. 4.16. Информация о карантинном объекте В карантин попадают все инфицированные объекты, которые невозможно вылечить программой Norton Antivirus. Основной причиной этого является отсутствие описания вируса в антивирусной базе программы. Поскольку в дальнейшем эти объекты так и остаются в карантине, их необходимо удалить вручную. Чтобы это сделать, установите курсор на объект с вирусом и нажмите кнопку удаления, которая находится в верхней части окна (красный крест). Doctor WebDoctor Web – проверенная временем программа, которая всеми доступными методами борется с вирусами (рис. 4.17).  Рис. 4.17. Окно антивирусной программы Doctor Web В состав данного пакета входят антивирусный сканер Doctor Web, резидентный сторож SpIDer Guard (загружается при запуске операционной системы), почтовый сторож SpIDer Mail и планировщик задач DrWeb Scheduler. Большим преимуществом программы является ежедневное автоматическое обновление антивирусной базы. Наличие эвристического анализатора позволяет Doctor Web находить любые вирусы и изменения вируса. Кроме того, программа может искать и лечить вирусы не только в обычных файлах, но и в архивах. Рассмотрим пример проверки дисков на наличие вирусов. Антивирусная программа Doctor Web может проверять как целые диски, так и отдельные папки. Выбранный объект проверки помечается красным шариком, после чего становится доступной кнопка запуска сканера, изменив цвет на зеленый (по аналогии со светофором). После нажатия данной кнопки программа проверяет все выбранные объекты на наличие вирусов (рис. 4.18). При обнаружении вируса в нижней части окна появится соответствующая запись. Чтобы остановить проверку, можно нажать кнопку STOP или выполнить команду меню Файл ? Остановить проверку.  Рис. 4.18. Идет проверка выбранных объектов С помощью входящего в комплект программы модуля SpIDer Mail можно в реальном времени проверять на наличие вирусов входящую и исходящую почту, что иногда бывает очень полезно. Параллельно ведется статистика работы приложения по удалению инфицированных объектов. Чтобы автоматизировать проверку компьютера, можно воспользоваться встроенным планировщиком задач, указав ему периодичность проверки и проверяемые объекты. «Антивирус Касперского»«Антивирус Касперского» – также довольно распространенная антивирусная программа. Очень часто ее можно встретить на компакт-дисках, прилагаемых к популярным компьютерным журналам, например «CHIP», «Компьютеры + Программы» и др. В окне программы, содержащем три вкладки, расположены параметры и механизмы проверки (рис. 4.19).  Рис. 4.19. Окно программы «Антивирус Касперского» В первую очередь необходимо на вкладке Настройка (она открыта на рис. 4.19) указать требуемый уровень защиты системы. Параметры постоянной защиты и параметры создаваемых плановых проверок настраивают отдельно. В первом случае необходимо щелкнуть в окне программы на ссылке Постоянная защита, во втором – Проверка по требованию (см. рис. 4.19). Программа предлагает три уровня защиты. • Максимальная скорость. Этот тип защиты характеризуется низкими требованиями к ресурсам компьютера, что позволяет использовать программу не только на слабых компьютерах, но и в условиях серьезной борьбы за ресурсы. При этом проверяются лишь те файлы, расширения которых вы указываете сами. • Рекомендуемый. Как обычно, существует «золотая середина», которая характеризуется оптимальным распределением ресурсов при хорошей скорости проверки объектов на вирусы. В данном случае такой «серединой» является уровень, рекомендуемый разработчиками лаборатории Касперского. При таком уровне защиты проверяются все файлы, а также входящая и исходящая почта. • Максимальная защита. Название данного уровня говорит само за себя: максимальное использование ресурсов компьютера для постоянного наблюдения за любыми файлами, с которыми в данный момент работает пользователь. В отличие от большинства антивирусных программ, «Антивирус Касперского» умеет удалять вирусы из тех файлов, которые ранее попали в карантин из-за отсутствия информации о вирусе в антивирусной базе. Чтобы использовать данную возможность, необходимо щелкнуть в окне программы (см. рис. 4.19) на ссылке Карантин и Резервное хранилище. Дополнительно можно задать объем диска для хранения файлов в карантине. После установки всех необходимых параметров можно приступить к проверке дисков компьютера. Самой простой способ сделать это – щелкнуть на ссылке Проверить Мой Компьютер, которая находится на вкладке Защита. Откроется окно, представленное на рис. 4.20. В нем можно увидеть не только процесс проверки файлов, но и время окончания проверки, что, конечно же, зависит, от количества найденных программой вирусов и времени вашей реакции на возможные вопросы. Кроме того, вы можете в любой момент просмотреть отчет об обнаруженных вирусах. Для этого достаточно перейти в рассматриваемом окне на вкладку Отчет (она открыта на рис. 4.20). Каждый пункт в списке означает определенное действие сканера: обнаружение, помещение в карантин или удаление вируса.  Рис. 4.20. Идет проверка компьютера Если программа обнаружит инфицированный файл, то, в зависимости от настроек, может появиться окно, подобное окну, изображенному на рис. 4.21.  Рис. 4.21. Обнаружен вирус При появлении такого окна вам следует указать программе, как поступить в данной ситуации. Чтобы не подтверждать свой выбор каждый раз, когда будет обнаружен вирус или троянский конь, достаточно поменять настройки проверки на вкладке Настройка окна программы. |

|

||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Наверх |

||||

|

|

||||